16 Milliarden geleakte Zugangsdaten gefährden Konten bei Facebook, Google, Apple & Co.

Mehrere Pakete mit Zugangsdaten ergeben eines der vermutlich größten Datenlecks aller Zeiten. Insgesamt wurden rund 16 Milliarden ungeschützte Zugangsdaten gefunden. Die Daten stammen nach bisherigen Erkenntnissen aus mehreren Malware-Quellen.

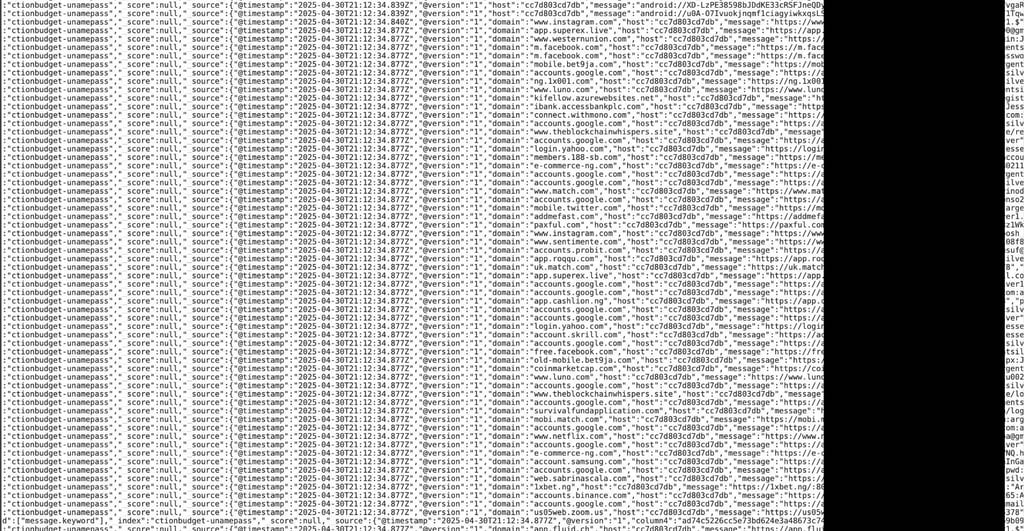

Dieser Artikel basiert auf exklusiven Recherchen von Cybernews, erstmals veröffentlicht am 18. Juni. Er wird fortlaufend aktualisiert, um neue Informationen im Zuge der öffentlichen Diskussion zu berücksichtigen. Die aktuelle Fassung enthält Stellungnahmen von Aras Nazarovas, Sicherheitsforscher bei Cybernews, sowie Bob Diachenko, der half, das jüngste Datenleck aufzudecken. Zudem haben wir Screenshots als Nachweise hinzugefügt.

-

Größtes Datenleck der Geschichte mit 16 Milliarden geleakten Zugangsdaten.

-

Die Einträge stammen aus 30 verschiedenen Datenbanken, teils mit Überschneidungen.

-

Daten stammen wahrscheinlich aus unterschiedlichen Infostealer-Malware-Quellen.

-

Es handelt sich um aktuelle Informationen, nicht um aufbereitete Altdaten.

-

Nie zuvor hatten Cyberkriminelle Zugriff auf so viele Zugangsdaten, die Folge sind gravierende Risiken für Nutzerkonten und persönliche Daten.

Das grundlose Sammeln sensibler Informationen kann ebenso gefährlich sein wie gezielter Datendiebstahl, das zeigen neue Untersuchungen der Cybernews-Redaktion. Im Rahmen der Recherche wurden gewaltige Datenpakete mit Milliarden von Zugangsdaten gefunden. Soziale Netzwerke und diverse Unternehmen sind ebenso betroffen wie VPNs, Portale für Softwareentwickler und zahlreiche andere Bereiche.

Seit Jahresbeginn hat das Team systematisch Daten im Internet gesucht. Bislang wurden 30 offene Datenpakete entdeckt. Der Umfang reicht dabei von einigen Millionen bis hin zu über 3,5 Milliarden Einträgen pro Datensatz. Das Ergebnis ist eine unfassbare Menge von 16 Milliarden ungeschützten Einträgen.

Keiner dieser Datensätze war zuvor öffentlich bekannt, mit einer Ausnahme: Ende Mai berichtete das Magazin Wired über einen Sicherheitsforscher, der eine „mysteriöse Datenbank“ mit 184 Millionen Einträgen entdeckt hatte. Diese wäre aktuell allerdings nicht einmal in den Top 20. Besonders alarmierend: Nach Aussagen der Cybernews-Experten landen im Wochentakt neue riesige Datensätze im Netz, was darauf hindeutet, dass Infostealer-Malware (Schadprogramme zum Diebstahl sensibler Daten) sich mit rasender Geschwindigkeit ausbreitet.

„Das ist nicht einfach nur ein Leak, das ist ein Entwurf für massenhafte Exploits“, warnen die Experten. „Mit über 16 Milliarden offengelegten Zugangsdaten erhalten Cyberkriminelle Zugriff auf persönliche Logins in nie dagewesenem Ausmaß. Diese können genutzt werden, um Nutzerkonten zu übernehmen, Identitätsdiebstahl zu begehen oder gezielte Phishing-Angriffe auszuführen. Besonders besorgniserregend ist die Struktur und Aktualität der Datensätze. Es handelt sich nicht um recycelte Altdaten, sondern um frische, im großen Stil verwertbare Informationen.“

Einziger Lichtblick: Alle Datensätze waren nur kurzzeitig öffentlich zugänglich – lange genug, um sie aufzuspüren, aber nicht lang genug, um die Verantwortlichen hinter den Datenmassen zu identifizieren. Die meisten Leaks waren über ungesicherte Elasticsearch- oder Object-Storage-Instanzen vorübergehend abrufbar.

Was enthalten die Milliarden gestohlener Datensätze?

Laut den Experten handelt es sich bei den meisten Daten um eine Mischung aus Informationen, die durch Infostealer-Malware erbeutet wurden, Daten aus Credential-Stuffing-Angriffen sowie neu aufbereiteten Daten aus älteren Vorfällen.

Ein direkter Vergleich zwischen den einzelnen Datensätzen war nicht möglich, Überschneidungen gelten als sehr wahrscheinlich. Wie viele Personen oder Konten tatsächlich betroffen sind, lässt sich zum aktuellen Zeitpunkt nicht genau sagen.

Die analysierten Informationen zeigen jedoch ein klares Muster: Eine URL, gefolgt von Login-Namen und Passwort. Genau in dieser Struktur sammeln moderne Infostealer typischerweise ihre Beute.

Die geleakten Datensätze ermöglichen den Zugang zu nahezu jedem erdenklichen Onlinedienst, einschließlich Apple, Facebook, Google, GitHub und Telegram bis hin zu staatlichen Plattformen. Bei 16 Milliarden Einträgen bleibt kaum ein Ziel außen vor.

Laut den Forschenden liefern Nutzerdaten-Leaks in dieser Größenordnung den idealen Nährboden für Phishing-Kampagnen, die massenhafte Übernahme von Nutzerkonten, Ransomware-Angriffe und den Missbrauch von E-Mail-Konten bei Unternehmen.

„Die Kombination aus alten und aktuellen Infostealer-Logs – oft inklusive Tokens, Cookies und Metadaten – macht diese Daten besonders gefährlich für Unternehmen, die auf Multi-Faktor-Authentifizierung oder grundlegende Passworthygiene verzichten“, so das Team.

Welcher Datensatz enthielt Milliarden von Zugangsdaten?

Die vom Team entdeckten Datensätze unterscheiden sich erheblich in Größe und Herkunft. Der kleinste, benannt nach einer Schadsoftware, enthielt über 16 Millionen Einträge. Der größte, vermutlich im Zusammenhang mit portugiesischsprachigen Nutzern, umfasste über 3,5 Milliarden Datensätze. Im Schnitt enthielt jeder Datensatz rund 550 Millionen Zugangsdaten.

Einige der Leaks trugen generische Namen wie „logins“ oder „credentials“, was eine genauere Einordnung erschwerte. Andere wiederum gaben Hinweise auf ihren Ursprung oder den jeweiligen Dienst.

So war ein Datensatz mit über 455 Millionen Einträgen offenbar der Russischen Föderation zuzuordnen. Ein weiteres Paket mit über 60 Millionen Datensätzen trug den Namen „Telegram“ – wie der gleichnamige cloudbasierte Messenger.

„Die Kombination aus alten und aktuellen Infostealer-Logs – oft inklusive Tokens, Cookies und Metadaten – macht diese Daten besonders gefährlich für Unternehmen, die auf Multi-Faktor-Authentifizierung oder grundlegende Passworthygiene verzichten“,

sagte das Team.

Zwar lassen sich aus den Namen der Datensätze nur bedingt Rückschlüsse auf deren Herkunft ziehen, doch deuten einige Bezeichnungen auf Cloud-Dienste, unternehmensbezogene Daten oder sogar verschlüsselte Dateien hin. Manche Namen legen zudem nahe, welche Art von Malware zur Sammlung der Daten eingesetzt wurde.

Wer genau hinter den Leaks steckt, ist unklar. Zwar könnten manche Datenbestände von Sicherheitsforschenden stammen, die Leaks analysieren und dokumentieren, doch es gilt als nahezu sicher, dass ein Teil der Datensätze aus dem Besitz von Cyberkriminellen stammt. Diese schätzen große Sammlungen, weil sie damit verschiedenste Angriffe wie Identitätsdiebstahl, Phishing oder unbefugten Zugriff im großen Stil durchführen können.

Selbst eine Erfolgsquote von unter einem Prozent reicht aus, um Millionen Menschen ins Visier zu nehmen, oft mit dem Ziel, noch sensiblere Informationen wie Finanzdaten zu erschleichen. Problematisch: Da unklar ist, wem die offenen Datensätze gehören, können betroffene Nutzer kaum aktiv etwas zu ihrem Schutz beitragen.

Dennoch ist digitale Hygiene entscheidend. Mit einem Passwort-Manager kann man sichere, einzigartige Passwörter erstellen und diese regelmäßig aktualisieren. Das kann den Unterschied zwischen einem sicheren Konto und gestohlenen Daten ausmachen. Zudem sollten Nutzer ihre Systeme auf Infostealer-Malware überprüfen, um weiteren Datenabfluss zu verhindern.

Wurden Facebook-, Google- und Apple-Passwörter geleakt, oder nicht?

Ein Datensatz mit 16 Milliarden Zugangsdaten entspricht rein rechnerisch zwei kompromittierten Konten pro Erdenbürger.

Wie viele Duplikate darunter sind, ist schwer zu sagen, da die Daten aus verschiedenen Quellen stammen. Dennoch sind manche Medienberichte irreführend: Einige behaupten, auch Zugangsdaten zu Facebook, Google und Apple seien betroffen. Ganz ausschließen lässt sich das zwar nicht, die Darstellung ist jedoch unserer Ansicht nach nicht ganz eindeutig.

Hinter der aktuellen Entdeckung steht Bob Diachenko, Cybernews-Autor, Cybersicherheitsforscher und Betreiber von SecurityDiscovery.com.

„Bei keinem dieser Unternehmen gab es ein zentrales Datenleck“, erklärte Diachenko auf die Frage, ob einer der Datensätze tatsächlich von Facebook, Google oder Apple stamme.

Das bedeutet allerdings nicht, dass keine Logins kompromittiert und im Darknet gelandet sind.

„In den Infostealer-Logs, die wir gesehen haben, fanden sich Login-URLs zu Anmeldeseiten bei Apple, Facebook und Google“, so Diachenko.

Die geleakten Informationen könnten potenziell den Zugang zu Konten bei nahezu jedem Online-Dienst ermöglichen.

Auf vielfachen Wunsch teilen wir einige Screenshots als Beleg für die Existenz dieser Datensätze. Darauf ist zu sehen, dass sie tatsächlich Login-URLs zu Facebook, Google, GitHub, Zoom, Twitch und weiteren Diensten enthalten.

Datenleck mit 16 Milliarden Einträgen deutet auf Wandel in der Cybercrime-Szene hin

Laut Cybernews-Forscher Aras Nazarovas könnte der aktuelle Fund darauf hindeuten, dass Kriminelle neue Methoden zur Verbreitung gestohlener Daten anwenden.

„Die zunehmende Zahl offener Infostealer-Datensätze in Form klassischer, zentraler Datenbanken, wie sie unser Team entdeckt hat, könnte darauf hindeuten, dass sich Cyberkriminelle von früher bevorzugten Kanälen wie Telegram-Gruppen abwenden, die bislang als Hauptquelle für Infostealer-Daten galten“, so Nazarovas.

Er arbeitet regelmäßig mit kompromittierten Daten und sorgt dafür, dass sie abgesichert werden, bevor sie in die falschen Hände geraten.

Nazarovas rät zum persönlichen Schutz:

„Einige der geleakten Datensätze enthielten Cookies und Session-Tokens, was die Eindämmung solcher Leaks erschwert. Cookies werden genutzt, um die Zwei-Faktor-Authentifizierung zu umgehen. Nicht alle Anbieter setzen diese Tokens zurück, wenn man sein Passwort ändert. Die beste Empfehlung ist: Passwörter ändern, 2FA aktivieren, falls noch nicht geschehen, Konten regelmäßig überwachen und bei verdächtigen Aktivitäten sofort den Support kontaktieren.“

Milliarden Datensätze ungeschützt im Netz: Aktuelle Leaks betreffen auch WeChat und Alipay

Großangelegte Datenlecks mit Milliarden offengelegter Einträge sind mittlerweile fast alltäglich geworden. Erst vergangene Woche berichtete Cybernews über vermutlich das bislang größte Datenleck in China: Milliarden Dokumente mit Finanzinformationen, WeChat- und Alipay-Daten sowie weiteren sensiblen Personendaten wurden publik.

Im Sommer 2024 tauchte auf einem bekannten Hackerforum die bislang größte Passwortsammlung auf, RockYou2024, mit nahezu zehn Milliarden einzigartigen Passwörtern. Bereits 2021 wurde eine ähnliche Sammlung mit über acht Milliarden Einträgen veröffentlicht.

Anfang 2024 entdeckte das Cybernews-Research-Team schließlich das bislang wohl umfassendste Datenleck überhaupt: die „Mother of All Breaches“ (MOAB) mit unglaublichen 26 Milliarden Datensätzen.

16 Milliarden Passwörter geleakt: So kann man sich schützen

Immer wieder tauchen riesige Passwort-Datensätze im Darknet auf, ein deutliches Zeichen dafür, wie wichtig es ist, Passwörter regelmäßig zu ändern. Zugleich zeigt das, wie schwach viele Passwörter nach wie vor sind.

Im vergangenen Jahr wurde die bislang größte bekannte Passwortsammlung geleakt: Fast zehn Milliarden einzigartige Passwörter wurden veröffentlicht. Solche Leaks sind besonders gefährlich für Menschen, die Passwörter mehrfach verwenden.

- Verwende starke, einzigartige Passwörter und nutze sie nie mehrfach

- Aktiviere überall, wo möglich, Zwei-Faktor-Authentifizierung (2FA)

- Überwache deine Konten regelmäßig auf verdächtige Aktivitäten

- Wende dich bei Auffälligkeiten umgehend an den Support

Welche Absichten verfolgen Hacker mit deinen Passwörtern?

Wenn deine Passwörter geleakt werden, betrifft das oft mehr als nur ein einzelnes Konto. Hacker versuchen, diese Informationen zu nutzen, um deine digitale Präsenz zu missbrauchen. Im schlimmsten Fall übernehmen sie deine gesamte Online-Identität. Sobald jemand Zugriff auf dein E-Mail-Konto hat, kann er Passwörter für andere Dienste zurücksetzen und sich so Zugang zu nahezu allen Plattformen und Nutzerkonten verschaffen.

So kann das konkret aussehen:

Kontrolle über deine Nutzerkonten übernehmen.

Hacker könnten sich einloggen, um dein Passwort und die Wiederherstellungsdaten zu ändern. Dadurch bist du komplett ausgesperrt. In manchen Fällen verlangen sie Lösegeld, um den Zugriff wieder freizugeben. Andere Hacker nutzen dein Konto stattdessen für Spam, Betrug oder andere fragwürdige Aktivitäten.

Deine Identität für kriminelle Zwecke missbrauchen.

Gelangen Cyberkriminelle an persönliche Informationen oder Bank- und Zahlungsdaten, könnten sie deine Konten plündern, mit deinem Geld online einkaufen oder private Informationen ausspionieren.

Täuschend echte Phishing-Nachrichten an deine Kontakte senden.

Mit Zugriff auf deine Konten könnten Hacker E-Mails oder Nachrichten an deine Kontakte verschicken, die absolut glaubwürdig wirken. So bringen sie dich oder deine Freunde und Familie dazu, auf Scam-Links zu klicken oder weitere sensible Daten preiszugeben.

Dein Passwort bei anderen Diensten ausprobieren.

Wenn du Passwörter mehrfach verwendest, probieren Angreifer dieselbe Kombination bei anderen Plattformen aus. Sogenanntes Password Spraying funktioniert häufiger, als man denkt.

Dein Online-Verhalten ausspionieren.

Bekommen Cyberkriminelle

Zugriff auf deinen Browser, dein E-Mail-Konto oder dein Google-Profil, können sie deinen Suchverlauf einsehen, Gewohnheiten analysieren und noch mehr über dich herausfinden.

Persönliche Daten stehlen und weiterverkaufen.

Selbst wenn sie dein Konto nicht dauerhaft übernehmen, kopieren Hacker oft alles, was darin gespeichert ist: Dokumente, Kreditkartendaten, persönliche Notizen. Diese Daten landen später möglicherwiese im Darknet oder werden auf illegalen Marktplätzen verkauft.

Was ist das Darknet eigentlich?

Das Darknet ist ein versteckter Teil des Internets, der in üblichen Suchmaschinen wie Google nicht auftaucht. Der Zugriff auf das Darknet erfordert die Verwendung spezieller Tools wie den Tor-Browser. An sich ist der Besuch vieler Seiten im Darknet nicht illegal. Da Nutzer dort anonym agieren können, wird es jedoch häufig für illegale Aktivitäten genutzt.

Werden bei einem Leak Daten abgegriffen, tauchen Benutzernamen, Passwörter, Kreditkarteninformationen, Ausweisdaten und mehr häufig im Darknet auf. Dort werden sie von Cyberkriminellen verkauft, getauscht oder weiterverwendet. Das Darknet wird so zum zentralen Umschlagplatz für Identitätsdiebstahl, Betrug und Credential-Stuffing-Angriffe.

Weil das Darknet schwer zu überwachen ist, bleiben gestohlene Daten häufig noch lange nach einem Leak im Umlauf. Umso wichtiger ist es, seine Nutzerkonten zu schützen und zu prüfen, ob persönliche Informationen irgendwo auftauchen.

Resonanz und Einordnung

Mit einem derart großen Echo haben wir beim Schreiben des Artikels nicht gerechnet. Datenlecks, selbst die größten ihrer Art, sind mittlerweile leider fast Normalität. Die Aufmerksamkeit hält sich daher meist in Grenzen.

Diese Erkenntnisse sind aus mehreren Gründen bemerkenswert. Zum einen zeigt die schiere Menge der gesammelten Daten das Ausmaß des Problems. Milliarden von Passwörtern und Billionen Datensätze, darunter hochsensible Informationen wie Gesundheitsdaten, Standortverläufe oder Finanzangaben, landen tagtäglich ungeschützt im Netz. Ist Datenschutz damit ein Ding der Vergangenheit?

Vielleicht nicht ganz. Aber es ist höchste Zeit, dass Unternehmen, die unsere Daten speichern, stärker in die Pflicht genommen werden. Allzu oft passiert das nicht. Fast täglich stoßen wir auf Daten, die „versehentlich“ ungeschützt im Netz landen.

Wir übertreiben nicht – im Gegenteil: Womöglich tun wir als Journalistinnen, Journalisten und Nutzerinnen und Nutzer noch zu wenig, um diese Unternehmen in den Fokus zu rücken und zur Verantwortung zu ziehen.

„Fangt endlich an, die Datenhalter zur Rechenschaft zu ziehen und ich wette, dann passieren solche Leaks und Hacks deutlich seltener. Momentan schadet es nur der PR eines Unternehmens, wenn es gehackt wird. Wenn sie aber finanziell oder strafrechtlich haftbar gemacht werden, werden sie unsere Daten garantiert besser sichern“, kommentierte ein Reddit-Nutzer treffend.

Ein weiterer wichtiger Aspekt ist, dass sämtliche geleakten Informationen vermutlich von Infostealern stammen, einer Bedrohung, die extrem weit verbreitetet ist.

Laut dem israelischen Cybersicherheitsunternehmen Hudson Rock brauchen Angreifer mit Infostealern keinen klassischen Brute-Force-Angriff mehr, um sich Zugang zu Netzwerken zu verschaffen. Stattdessen warten sie darauf, dass Nutzer selbst Schadcode herunterladen, etwa über Raubkopien, infizierte PDFs, Spiel-Mods oder andere manipulierte Dateien.

Einmal aktiv, greifen Infostealer praktisch alles ab, einschließlich VPN-Zugangsdaten, Authentifizierungs-Cookies, E-Mail-Logins, interne Entwickler-Tools, gespeicherte Dokumente, Browser-Verläufe und AutoFill-Daten.

Was sind Passkeys und wie schützen sie deine Konten?

Passkeys sind eine neue, sicherere Methode, sich bei deinen Konten anzumelden. Sie sollen herkömmliche Passwörter nach und nach ersetzen. Statt eine Buchstaben-Zahlen-Kombination einzugeben, übernimmt dein Gerät den Login mit einer integrierten Funktion. Im Hintergrund kommen zwei digitale „Schlüssel“ zum Einsatz, einer wird bei der Website oder App, der andere auf deinem Gerät gespeichert.

Beim Anmelden bestätigt dein Gerät, dass es den passenden Schlüssel besitzt, ohne ihn tatsächlich zu übertragen. Passkeys sind schnell, oft genügt ein Fingerabdruck oder Gesichtsscan, was es Hackern deutlich erschwert, sie zu manipulieren.

Passkeys sind wie ein geheimer Handschlag. Die Website kennt ihre Hälfte, dein Gerät die andere. Wenn du dich anmeldest, führt dein Gerät diesen Handschlag im Hintergrund aus. Passt er, bekommst du Zugriff. Wenn nicht, bleibt der Zugang verwehrt. Der entscheidende Vorteil: Niemand kann diesen Handschlag einsehen oder kopieren.

Passkeys beheben viele der Probleme, die Passwörter so umständlich machen:

- Herkömmliche Passwörter sollten nie mehrfach verwendet werden, damit ein einzelner Leak nicht alle Konten gefährdet.

- Passkeys werden automatisch generiert und sind schwer zu knacken.

- Da man nichts eintippt, können Phishing-Seiten dich nicht austricksen.

- Selbst wenn eine Website gehackt wird, bleibt die Hälfte Teil des Passkeys sicher auf deinem Gerät.

- Du musst dir nichts merken, alles wird geräteübergreifend synchronisiert.

Große Anbieter wie Apple, Google und Microsoft bevorzugen Passkeys schon jetzt. Alles deutet darauf hin, dass Passkeys sich als neuer Standard etablieren.

Was sind Infostealer?

Infostealer sind Schadprogramme, die sich unbemerkt auf deinem Gerät einnisten und deine persönlichen Daten auslesen. Sie sperren weder deinen Bildschirm noch verlangsamen sie dein System, wie das bei anderen Hacks der Fall ist. Stattdessen versuchen sie unentdeckt zu bleiben und alles abzugreifen, was sie finden: gespeicherte Passwörter, Autofill-Daten, Browser-Cookies, Kreditkartendaten oder Zugangsdaten zu Krypto-Wallets.

Solche Programme gelangen meist durch unseriöse Links, gefälschte Software oder infizierte E-Mail-Anhänge auf dein Gerät. Sobald sie installiert sind, geht alles sehr schnell. Deine Daten werden gesammelt und an die Angreifer übermittelt, ohne dass du es merkst. Manche sind so raffiniert, dass sie sich selbst wieder löschen und du den Angriff möglicherweise nie bemerkst.

Besonders gefährlich: Jeder kann sich im Darknet einen Infostealer kaufen oder mieten, auch ohne jedes Fachwissen. Tools wie RedLine, Raccoon und Vidar sind weit verbreitet und für einige der größten Datenlecks der letzten Jahre verantwortlich, unter anderem im Zusammenhang mit dem Snowflake-Hack in den Jahren 2024 und 2025.

Das Problem betrifft längst nicht mehr nur Windows-Nutzer. Infostealer nehmen zunehmend auch macOS und Android ins Visier, niemand ist sicher.

Warum dich das betrifft? Sobald jemand Zugriff auf deine persönlichen Daten hat, könntest du Opfer von Phishing, Identitätsdiebstahl oder anderen Straftaten werden. Das Schlimmste daran: Infostealer arbeiten leise, schleichen sich ein, stehlen deine Daten und verschwinden, bevor du etwas merkst.

Sei deshalb immer vorsichtig, wenn du etwas anklickst oder herunterlädst. Verwende außerdem stets die Zwei-Faktor-Authentifizierung sowie einen zuverlässigen Passwort-Manager, um deine Login-Daten bestmöglich zu schützen.

Wie schützt du dich vor Infostealer-Malware?

Um dich vor Infostealern zu schützen, solltest du vorsorgen. Gewöhne dich an eine gute Passworthygiene und nutze die richtigen Tools. Dann kannst du deine persönlichen Daten wirksam schützen und machst es Angreifern erheblich schwerer, dich anzugreifen.

- Verwende ein VPN in öffentlichen WLANs. So bleibt deine Verbindung sicher und anonym.

- Aktualisiere deine Antivirensoftware regelmäßig, damit sie aktuelle Bedrohungen erkennt.

- Klicke Links und öffne Anhänge in E-Mails oder Nachrichten nur dann, wenn du ihnen komplett vertraust.

- Halte deine Software und dein Betriebssystem aktuell. Updates enthalten oft wichtige Sicherheitspatches.

- Nutze starke, einzigartige Passwörter für alle deine Konten.

- Aktiviere Zwei-Faktor-Authentifizierung (2FA), wann immer möglich.

- Lade Apps und Software nur aus offiziellen Stores oder von vertrauenswürdigen Webseiten herunter, um gefälschte oder infizierte Versionen zu vermeiden.

Wenn du diese Tipps befolgst, machst du es Angreifern deutlich schwerer, an deine Daten zu kommen. Vorsicht und Systemsicherheit sind dein bester Schutz.

FAQ: Häufige Fragen zum 16-Milliarden-Passwort-Leak

Woher stammen die Daten und wie hat Cybernews sie erhalten?

Die Cybernews-Redaktion überwacht und analysiert laufend verschiedene Quellen, in denen schon früher geleakte Daten aufgetaucht sind. Ziel ist, gefundene Informationen in einem frei zugänglichen und leicht verständlichen Format aufzubereiten. Wir verwenden dabei weder illegale Methoden noch fördern wir Black- oder Grey-Hat-Hacks. Alle Recherchen erfolgen ausschließlich auf legalem Weg, mit frei verfügbaren Tools und klassischen Methoden der Online-Recherche.

Das jüngste Datenleck mit 16 Milliarden offengelegten Passwörtern wurde erstmals von Bob Diachenko entdeckt. Er ist Cybernews-Autor, Cybersicherheitsforscher und Betreiber von SecurityDiscovery.com.

Das Cybernews-Team überwacht das Netz seit Jahresbeginn systematisch. Dabei stießen die Redakteure auf 30 offene Datensätze mit mehreren Millionen bis zu über 3,5 Milliarden Einträgen. Insgesamt wurden 16 Milliarden Einzeleinträge entdeckt.

Handelt es sich um ein einzelnes, neues Datenleck oder eine Sammlung älterer, bereits früher geleakter Daten?

Die 16 Milliarden Datensätze stammen aus insgesamt 30 verschiedenen Datenbanken. Manche Einträge überschneiden sich oder können doppelt enthalten sein. Die Daten, die wahrscheinlich aus unterschiedlichen Infostealer-Quellen stammen, sind aktuellen Ursprungs. Es handelt sich nicht ausschließlich um neu aufbereitete Altdaten.

Wurden die 16 Milliarden Einträge von Duplikaten bereinigt oder könnte die tatsächliche Zahl deutlich niedriger sein?

Die genannte Zahl von 16 Milliarden bezieht sich auf die Gesamtzahl der Einträge in den analysierten Datensätzen. Ein effektiver Abgleich der 30 Quellen war bisher nicht möglich, Überschneidungen sind daher wahrscheinlich. Wie bei derartigen Sammlungen üblich, enthält der Rohdatensatz auch Duplikate.

Warum ist dieser Datensatz relevant, wenn viele Informationen veraltet sind?

Die Datenveröffentlichung ist aktuellen Ursprungs, es handelt sich nicht lediglich um wiederverwertete Leaks. Der Vorfall ist deshalb bedeutsam, weil die gesammelte Veröffentlichung von über 16 Milliarden Zugangsdaten beispiellose Möglichkeiten zum Missbrauch durch Cyberkriminelle schafft. Das Risiko für Kontenübernahmen, Identitätsdiebstahl und gezielte Phishing-Angriffe steigt massiv.

Welches Ziel verfolgt die Veröffentlichung solcher Recherchen?

Unser Ansatz in der Cybersicherheit besteht darin, Menschen dabei zu unterstützen, ihre digitale Privatsphäre und Sicherheit zu wahren oder zu verbessern. Wir spüren täglich Schwachstellen und Datenlecks auf, machen sie öffentlich und arbeiten mit den betroffenen Organisationen zusammen, um sie zu beheben. So tragen wir zu verbesserter Sicherheit für alle im Internet bei.

Unsere Mission ist es, das Bewusstsein für die Ausmaße dieses Problems und die Daten, die wir tagtäglich preisgeben, zu schärfen und dem Thema mit der notwendigen Ernsthaftigkeit zu begegnen.

Letzte Updates

🟢 [20.6. 10:57 GMT] Ergänzt um eine Einschätzung von Bob Diachenko, der bestätigt, dass es sich nicht um ein zentrales Datenleck handelt, es wurden aber auch Zugangsdaten zu Diensten wie Google und Facebook im Leak gefunden.

🟢 [20.6. 14:05 GMT] Screenshots hinzugefügt, die belegen, dass der Leak unter anderem Zugangsdaten zu Diensten wie Facebook, Apple, GitHub und Google enthält. Kontextinformationen zum Selbstschutz hinzugefügt.

🟢 [20.6. 14:57 GMT] Ergänzt um weitere Informationen zu Infostealern sowie Hinweise, wo es mehr Informationen über das Thema gibt.

🟢 [22.6. 08:11 GMT] FAQ-Abschnitt hinzugefügt.

🟢 [23.6. 11:21 GMT] Abschnitt ergänzt, der erläutert, wie Hacker geleakte Passwörter ausnutzen können.

🟢 [26.6. 09:16 GMT] Artikel ergänzt mit Erklärungen zu Darknet, Passkeys, Infostealern und Schutzmaßnahmen gegen Infostealer-Malware.